Công ty phần mềm của Đức đứng sau TeamViewer, một trong những phần mềm phổ biến nhất trên thế giới cho phép người dùng truy cập và chia sẻ máy tính để bàn của họ từ xa, đã bị xâm phạm vào năm 2016, tờ Der Spiegel của Đức tiết lộ hôm nay.

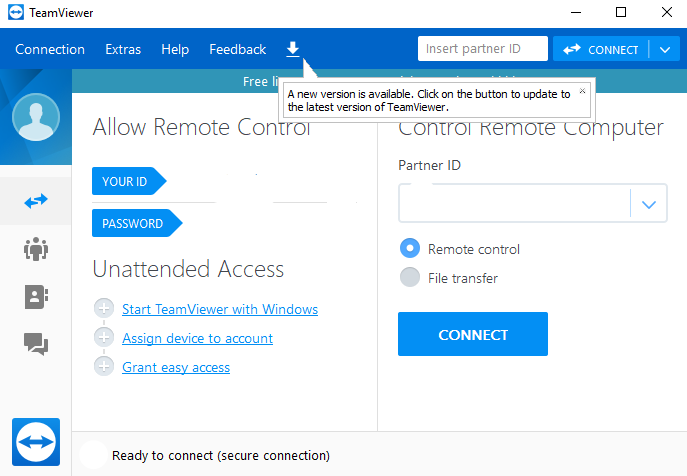

TeamViewer là phần mềm hỗ trợ từ xa phổ biến cho phép bạn chia sẻ an toàn máy tính để bàn của mình hoặc kiểm soát hoàn toàn PC của người khác qua Internet từ mọi nơi trên thế giới. Với hàng triệu người dùng sử dụng dịch vụ của mình, TeamViewer luôn là mục tiêu quan tâm của những kẻ tấn công.

Theo công bố, cuộc tấn công mạng đã được phát động bởi các tin tặc có nguồn gốc Trung Quốc, những người đã sử dụng phần mềm độc hại trojan Winnti, các hoạt động trước đây được tìm thấy có liên quan đến hệ thống tình báo nhà nước Trung Quốc.

Hoạt động từ ít nhất là năm 2010, nhóm mối đe dọa dai dẳng (APT) của Winnti trước đây đã tiến hành một loạt các cuộc tấn công tài chính chống lại các tổ chức phần mềm và trò chơi chủ yếu ở Hoa Kỳ, Nhật Bản và Hàn Quốc.

Nhóm này được biết đến với việc sử dụng các cuộc tấn công chuỗi cung ứng bằng cách lây nhiễm phần mềm hoặc máy chủ hợp pháp bằng các bản cập nhật độc hại để cài đặt phần mềm độc hại trên hệ thống của người dùng cuối.

Sau khi bị lây nhiễm, Winnti tải xuống một tải trọng cửa sau trên các máy tính bị xâm nhập cung cấp cho kẻ tấn công khả năng điều khiển từ xa máy tính của nạn nhân mà họ không biết.

Der Spiegel chỉ trích công ty TeamViewer không tiết lộ sự xâm nhập tới công chúng để thông báo cho khách hàng của mình, nhiều người trong số họ đang sử dụng phần mềm được nhắm mục tiêu trong các doanh nghiệp.

Tuy nhiên, khi The Hacker News liên lạc với công ty, TeamViewer cho biết họ đã phát hiện ra cuộc tấn công mạng “kịp thời” ngay sau khi phát hiện các hoạt động đáng ngờ và có hành động ngay lập tức để “ngăn chặn mọi thiệt hại lớn”.

Hoạt động từ ít nhất là năm 2010, nhóm mối đe dọa dai dẳng (APT) của Winnti trước đây đã tiến hành một loạt các cuộc tấn công tài chính chống lại các tổ chức phần mềm và trò chơi chủ yếu ở Hoa Kỳ, Nhật Bản và Hàn Quốc.

Nhóm này được biết đến với việc sử dụng các cuộc tấn công chuỗi cung ứng bằng cách lây nhiễm phần mềm hoặc máy chủ hợp pháp bằng các bản cập nhật độc hại để cài đặt phần mềm độc hại trên hệ thống của người dùng cuối.

Sau khi bị lây nhiễm, Winnti tải xuống một tải trọng cửa sau trên các máy tính bị xâm nhập cung cấp cho kẻ tấn công khả năng điều khiển từ xa máy tính của nạn nhân mà họ không biết.

Der Spiegel chỉ trích công ty TeamViewer không tiết lộ sự xâm nhập tới công chúng để thông báo cho khách hàng của mình, nhiều người trong số họ đang sử dụng phần mềm được nhắm mục tiêu trong các doanh nghiệp.

Tuy nhiên, khi The Hacker News liên lạc với công ty, TeamViewer cho biết họ đã phát hiện ra cuộc tấn công mạng “kịp thời” ngay sau khi phát hiện các hoạt động đáng ngờ và có hành động ngay lập tức để “ngăn chặn mọi thiệt hại lớn”.

TeamViewer cũng cho biết cả nhóm của họ và các cơ quan có trách nhiệm tại thời điểm đó không tìm thấy bằng chứng nào cho thấy dữ liệu của khách hàng bị đánh cắp hoặc hệ thống máy tính của khách hàng bị nhiễm.

“Giống như nhiều nhà lãnh đạo công nghệ, TeamViewer thường xuyên phải đối mặt với các cuộc tấn công của tội phạm mạng. Vì lý do này, chúng tôi liên tục đầu tư vào sự tiến bộ của bảo mật CNTT và hợp tác chặt chẽ với các tổ chức nổi tiếng toàn cầu trong lĩnh vực này.”

“Vào mùa thu năm 2016, TeamViewer là mục tiêu của một cuộc tấn công mạng. Hệ thống của chúng tôi đã phát hiện ra các hoạt động đáng ngờ kịp thời để ngăn chặn mọi thiệt hại lớn. Một nhóm chuyên gia của các nhà nghiên cứu an ninh mạng bên trong và bên ngoài, hợp tác chặt chẽ với các cơ quan có trách nhiệm, đã chống đỡ thành công cuộc tấn công và với tất cả các phương tiện pháp y CNTT có sẵn không tìm thấy bằng chứng cho thấy dữ liệu khách hàng hoặc thông tin nhạy cảm khác đã bị đánh cắp, hệ thống máy tính của khách hàng đã bị nhiễm hoặc mã nguồn TeamViewer đã bị thao túng, đánh cắp hoặc sử dụng sai cách khác. “

“Hết sức thận trọng, TeamViewer đã tiến hành kiểm toán toàn diện kiến trúc bảo mật và cơ sở hạ tầng CNTT sau đó và tiếp tục củng cố nó bằng các biện pháp thích hợp.”

TeamViewer cũng xác nhận Tin tức Hacker rằng vi phạm được báo cáo không liên quan đến sự kiện hack khác xảy ra vào tháng 5 năm 2016 khi người dùng TeamViewer tuyên bố rằng tin tặc đã rút tài khoản ngân hàng của họ bằng cách khai thác lỗ hổng trong phần mềm.

Ngoài ra, trong một thông cáo báo chí được xuất bản vào thời điểm đó, TeamViewer tuyên bố rằng cả công ty không bị hack cũng không có lỗ hổng bảo mật; thay vào đó, nó đổ lỗi cho người dùng đã bất cẩn sử dụng phần mềm.