Một số bạn đã viết cho tôi về hệ điều hành nào là tốt nhất để hack. Tôi sẽ bắt đầu bằng cách nói rằng gần như mọi hacker chuyên nghiệp và chuyên gia đều sử dụng Linux hoặc Unix. Mặc dù một số hack có thể được thực hiện với Windows và Mac OS, gần như tất cả các công cụ hack được phát triển riêng cho Linux.

Tuy nhiên, có một số trường hợp ngoại lệ, bao gồm phần mềm như Cain và Abel , Havij, Zenmap và Metasploit được phát triển hoặc chuyển sang Windows.

Khi các ứng dụng Linux này được phát triển trong Linux và sau đó được chuyển sang Windows, chúng thường mất một số khả năng. Ngoài ra, có những khả năng được tích hợp trong Linux mà đơn giản là không có sẵn trong Windows. Đó là lý do tại sao các công cụ hacker trong hầu hết các trường hợp CHỈ được phát triển cho Linux.

Tóm lại, để trở thành một hacker chuyên gia thực thụ, bạn nên thành thạo một vài kỹ năng Linux và làm việc từ một bản phân phối Linux như BackTrack hoặc Kali.

Đối với những người chưa bao giờ sử dụng Linux, tôi dành loạt bài này về những điều cơ bản của Linux với sự nhấn mạnh vào các kỹ năng bạn cần để hack. Vì vậy, hãy mở BackTrack hoặc bản phân phối Linux khác của bạn và để tôi chỉ cho bạn một vài điều.

Bước 1 Khởi động Linux

Khi bạn đã khởi động BackTrack, đăng nhập với tư cách là “root” và sau đó gõ:

- bt> bắt đầu

Bạn nên có một màn hình trông giống như thế này.

Bước 2 Mở Terminal

Để thành thạo Linux, bạn PHẢI làm chủ thiết bị đầu cuối. Nhiều thứ có thể được thực hiện ngay bây giờ trong các bản phân phối Linux khác nhau bằng cách chỉ và nhấp, tương tự như Windows hoặc Mac OS, nhưng hacker chuyên gia phải biết cách sử dụng thiết bị đầu cuối để chạy hầu hết các công cụ hack.

Vì vậy, hãy mở một thiết bị đầu cuối bằng cách nhấp vào biểu tượng thiết bị đầu cuối trên thanh dưới cùng. Điều đó sẽ cho chúng ta một màn hình trông giống như thế này.

Nếu bạn đã từng sử dụng dấu nhắc lệnh trong Windows, thì thiết bị đầu cuối Linux cũng tương tự, nhưng mạnh hơn nhiều. Không giống như dấu nhắc lệnh của Windows, bạn có thể thực hiện MỌI THỨ trong Linux từ thiết bị đầu cuối và kiểm soát nó chính xác hơn trong Windows.

Điều quan trọng cần ghi nhớ là không giống như Windows, Linux phân biệt chữ hoa chữ thường. Điều này có nghĩa là “Máy tính để bàn” khác với “máy tính để bàn” khác với “DeskTop”. Những người mới sử dụng Linux thường thấy điều này đầy thách thức, vì vậy hãy cố gắng ghi nhớ điều này.

Bước 3 Kiểm tra cấu trúc thư mục

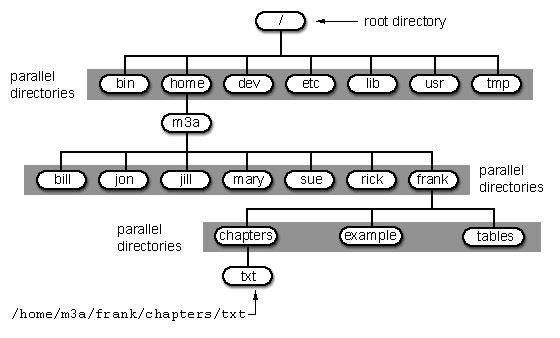

Hãy bắt đầu với một số Linux cơ bản. Nhiều người mới bắt đầu bị vấp ngã bởi cấu trúc của hệ thống tệp trong Linux. Không giống như Windows, hệ thống tệp của Linux không được liên kết với ổ đĩa vật lý như trong Windows, vì vậy chúng tôi không có c: \ ở đầu hệ thống tệp Linux của mình mà thay vào đó là / .

Dấu gạch chéo ( / ) đại diện cho “gốc” của hệ thống tệp hoặc phần trên cùng của hệ thống tệp. Tất cả các thư mục (thư mục) khác nằm bên dưới thư mục này giống như các thư mục và thư mục con nằm bên dưới ổ đĩa c: \.

Để hình dung hệ thống tập tin, chúng ta hãy xem sơ đồ này dưới đây.

Điều quan trọng là phải có hiểu biết cơ bản về cấu trúc tệp này vì thường chúng ta cần điều hướng qua nó từ thiết bị đầu cuối mà không cần sử dụng công cụ đồ họa như Windows Explorer.

Một vài điều quan trọng cần lưu ý trong biểu diễn đồ họa này:

- Thư mục / bin là nơi lưu trữ nhị phân. Đây là những chương trình làm cho Linux chạy.

- / etc thường là nơi lưu trữ các tệp cấu hình. Trong Linux, gần như mọi thứ được cấu hình với một tập tin văn bản được lưu trữ dưới / etc .

- / dev thư mục chứa các tập tin thiết bị, tương tự như trình điều khiển thiết bị Windows.

- / var thường là nơi các tệp nhật ký, trong số các tệp khác, được lưu trữ.

Bước 4 Sử dụng Pwd

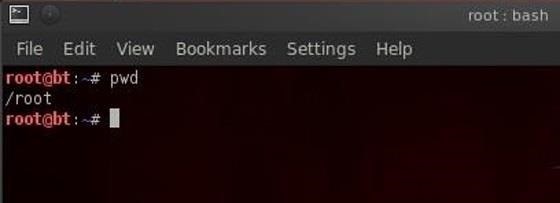

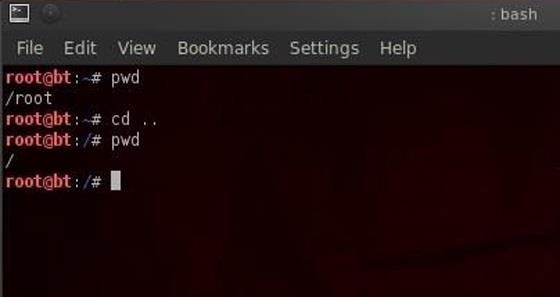

Khi chúng tôi mở một thiết bị đầu cuối trong BackTrack, thư mục mặc định chúng tôi đang ở là thư mục “nhà” của chúng tôi. Như bạn có thể thấy từ hình bên trên, nó ở bên phải thư mục “gốc” hoặc gốc một cấp “bên dưới”. Chúng tôi có thể xác nhận thư mục chúng tôi đang ở bằng cách gõ:

- bt> pwd

pwd là viết tắt của “thư mục làm việc hiện tại” và như bạn có thể thấy, nó trả về ” / root ” có nghĩa là chúng ta đang ở trong thư mục người dùng root (đừng nhầm lẫn điều này với phần gốc của cây thư mục “root.” Đây là root thư mục người dùng ).

pwd là một lệnh hữu ích cần nhớ vì chúng ta có thể sử dụng nó bất cứ lúc nào để cho chúng ta biết chúng ta đang ở đâu trong cây thư mục.

Bước 5 Sử dụng lệnh Cd

Chúng tôi có thể thay đổi thư mục chúng tôi đang làm việc bằng cách sử dụng lệnh cd (thay đổi thư mục). Trong trường hợp này, hãy điều hướng “lên” đến đỉnh của cấu trúc thư mục bằng cách nhập:

- bt> cd ..

Lệnh cd theo sau bởi dấu chấm kép ( .. ) nói: “di chuyển tôi lên một cấp trong cây thư mục.” Lưu ý rằng dấu nhắc lệnh của chúng tôi đã thay đổi và khi chúng tôi nhập pwd, chúng tôi thấy rằng Linux phản hồi bằng cách cho chúng tôi biết chúng tôi đang ở trong ” / ” hoặc trên cùng của cây thư mục (hoặc thư mục gốc).

- bt> pwd

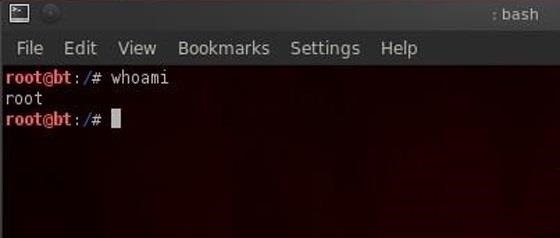

Bước 6 Sử dụng lệnh Whoami

Trong bài học cuối cùng của hướng dẫn này, chúng ta sẽ sử dụng lệnh whoami . Lệnh này sẽ trả về tên của người dùng mà chúng tôi đã đăng nhập. Vì chúng tôi là người dùng root, chúng tôi có thể đăng nhập vào bất kỳ tài khoản người dùng nào và tên người dùng đó sẽ được hiển thị tại đây.

- bt> aiami

Đó là bây giờ. Trong một số hướng dẫn tiếp theo , tôi sẽ tiếp tục cung cấp cho bạn những điều cơ bản về Linux mà bạn sẽ cần phải là một hacker chuyên nghiệp, vì vậy hãy tiếp tục quay lại!