MacOS Big Sur cho phép ứng dụng của riêng họ vượt qua tường lửa và VPN,

do đó có khả năng cho phép phần mềm độc hại khai thác cùng một khuyết điểm để truy cập vào dữ liệu nhạy cảm được lưu trữ trên hệ thống của người dùng và truyền chúng đến các máy chủ từ xa .

Sự cố lần đầu tiên được phát hiện vào tháng trước bởi một người dùng Twitter có tên Maxwell trong phiên bản beta của hệ điều hành.

“Một số ứng dụng của Apple bỏ qua một số tiện ích mở rộng mạng và Ứng dụng VPN”, Maxwell đã tweet . “Ví dụ: Maps có thể truy cập trực tiếp vào internet bằng cách bỏ qua bất kỳ NEFilterDataProvider hoặc NEAppProxyProviders nào mà bạn đang chạy.

Nhưng bây giờ nhà sản xuất iPhone đã phát hành phiên bản macOS mới nhất cho công chúng vào ngày 12 tháng 11, hành vi này vẫn không thay đổi, khiến các nhà nghiên cứu bảo mật lo ngại, những người cho rằng sự thay đổi đã chín muồi để lạm dụng.

Đặc biệt lưu ý là khả năng bypass có thể khiến hệ thống macOS bị tấn công, chưa kể đến việc không thể hạn chế hoặc chặn lưu lượng mạng theo ý muốn của người dùng.

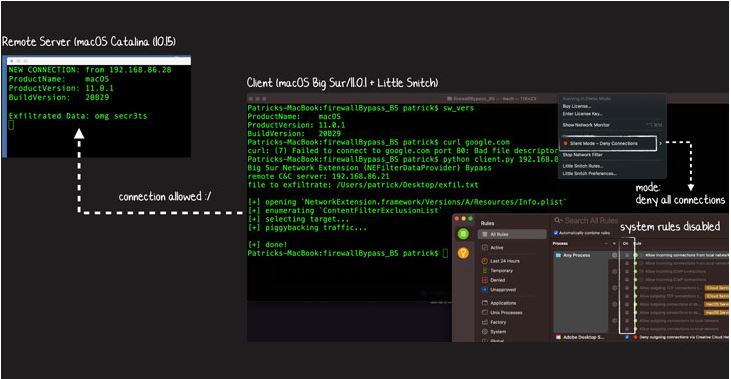

Theo nhà nghiên cứu bảo mật Patrick Wardle của Jamf , 50 ứng dụng và quy trình dành riêng cho Apple của công ty đã được miễn trừ khỏi tường lửa như Little Snitch và Lulu.

Sự thay đổi về hành vi diễn ra khi Apple đã ngừng hỗ trợ Phần mở rộng nhân mạng vào năm ngoái để thay thế cho Khung mở rộng mạng.

“Trước đây, một tường lửa macOS toàn diện có thể được triển khai thông qua Phần mở rộng Hạt nhân Mạng (KEXTs),” Wardle lưu ý trong một tweet hồi tháng 10. “Apple không dùng kexts nữa, cung cấp cho chúng tôi Tiện ích mở rộng mạng … nhưng dường như (nhiều ứng dụng / daemon của họ bỏ qua cơ chế lọc này.”

NEFilterDataProvider (https://developer.apple.com/documentation/networkextension/nefilterdataprovider)giúp bạn có thể theo dõi và kiểm soát lưu lượng mạng của Mac bằng cách chọn “chuyển hoặc chặn dữ liệu khi nó nhận được luồng mới hoặc nó có thể yêu cầu hệ thống xem thêm dữ liệu của luồng theo hướng đi hoặc hướng đến trước khi thực hiện một quyết định vượt qua hoặc chặn.

Do đó, bằng cách vượt qua NEFilterDataProvider, VPN khó có thể chặn các ứng dụng của Apple.

Wardle cũng đã chứng minh một ví dụ về cách các ứng dụng độc hại có thể khai thác cách vượt qua tường lửa này để lấy dữ liệu nhạy cảm đến máy chủ do kẻ tấn công kiểm soát bằng cách sử dụng một tập lệnh Python đơn giản để mang lưu lượng truy cập vào một ứng dụng được Apple miễn một máy Mac chạy Big Sur.

Mặc dù động lực của công ty để làm cho các ứng dụng của riêng mình được miễn tường lửa và VPN vẫn chưa rõ ràng, nhưng có thể chúng là một phần trong ” nỗ lực chống phần mềm độc hại (và có lẽ là chống vi phạm bản quyền) ” của Apple để giữ lưu lượng truy cập từ các ứng dụng của họ ra khỏi máy chủ VPN và ngăn nội dung bị giới hạn địa lý được truy cập thông qua VPN.