Nếu bạn đang sử dụng LibreOffice, bạn cần cập nhật lại một lần nữa.

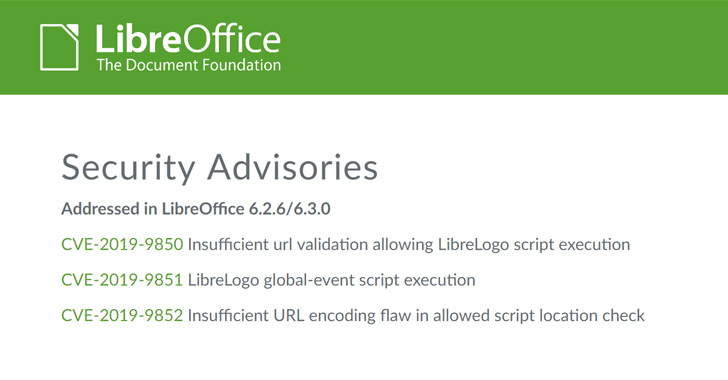

LibreOffice đã phát hành phiên bản mới nhất 6.2.6 / 6.3.0 của phần mềm văn phòng nguồn mở để giải quyết ba lỗ hổng mớiđiều đó có thể cho phép kẻ tấn công bỏ qua các bản vá cho hai lỗ hổng được xử lý trước đó.

LibreOffice là một trong những lựa chọn thay thế nguồn mở và phổ biến nhất cho bộ Microsoft Office và có sẵn cho các hệ thống Windows, Linux và macOS.

Một trong hai lỗ hổng, được theo dõi là CVE-2019-9848 , mà LibreOffice đã cố gắng vá vào tháng trước là một lỗ hổng thực thi mã đã ảnh hưởng đến LibreLogo, một tập lệnh đồ họa vector lập trình được gửi theo mặc định với LibreOffice.

Lỗ hổng này cho phép kẻ tấn công tạo ra một tài liệu độc hại có thể âm thầm thực thi các lệnh python tùy ý mà không hiển thị bất kỳ cảnh báo nào cho người dùng được nhắm mục tiêu.

Rõ ràng, bản vá cho lỗ hổng này là không đủ, vì Hacker News cũng đã báo cáo vào cuối tháng trước , cho phép hai nhà nghiên cứu bảo mật riêng biệt bỏ qua bản vá và kích hoạt lại cuộc tấn công bằng cách khai thác hai lỗ hổng mới, như được giải thích dưới đây:

- CVE-2019-9850: Được phát hiện bởi Alex Inführ, lỗ hổng trong LibreOffice tồn tại do xác thực URL không đủ cho phép kẻ tấn công độc hại bỏ qua bảo vệ được thêm vào để vá CVE-2019-9848 và một lần nữa kích hoạt gọi LibreLogo từ trình xử lý sự kiện tập lệnh.

- CVE-2019-9851: Được phát hiện bởi Gabriel Masei, lỗ hổng này nằm trong một tính năng riêng biệt nơi các tài liệu có thể chỉ định các tập lệnh được cài đặt sẵn, giống như LibreLogo, có thể được thực thi trên các sự kiện tập lệnh toàn cầu khác nhau như mở tài liệu, v.v.

Bản vá cho lỗ hổng thứ hai (CVE-2018-16858) mà LibreOffice phát hành vào tháng 2 đã được bỏ qua thành công, kích hoạt lại cuộc tấn công duyệt qua thư mục có thể cho phép các tài liệu độc hại thực thi bất kỳ tập lệnh nào từ các vị trí tùy ý trên hệ thống tệp của nạn nhân.

- CVE-2019-9852: Được phát hiện bởi Nils Emmerich của ERNW Research GmbH, một cuộc tấn công mã hóa URL có thể cho phép kẻ tấn công bỏ qua bản vá cho cuộc tấn công ngang qua thư mục.

Bằng cách khai thác thành công cả ba lỗ hổng này, kẻ tấn công từ xa có thể âm thầm thực thi các lệnh độc hại trên máy tính mục tiêu bằng cách thuyết phục nạn nhân chỉ mở một tệp tài liệu độc hại.

Người dùng LibreOffice rất khuyến khích cập nhật phần mềm văn phòng của họ lên phiên bản vá mới nhất 6.2.6 / 6.3.0 càng sớm càng tốt để tránh trở thành nạn nhân của bất kỳ cuộc tấn công nào khai thác các lỗ hổng này.