Một nhà nghiên cứu bảo mật của Google vừa tiết lộ chi tiết về lỗ hổng nghiêm trọng cao chưa được vá 20 năm tuổi ảnh hưởng đến tất cả các phiên bản Microsoft Windows, từ Windows XP sang Windows 10.

Mới nhất lỗ hổng này nằm trong cách các máy khách và máy chủ của MSCTF giao tiếp với nhau khác, cho phép ngay cả một ứng dụng đặc quyền thấp hoặc hộp cát để đọc và ghi dữ liệu lên một ứng dụng đặc quyền cao hơn.

MSCTF là một mô-đun trong Khung dịch vụ văn bản (TSF) của hệ điều hành Windows, quản lý những thứ như phương thức nhập, bố trí bàn phím, xử lý văn bản và nhận dạng giọng nói.

Tóm lại, khi bạn đăng nhập vào máy Windows, nó sẽ khởi động dịch vụ giám sát CTF hoạt động như một cơ quan trung ương để xử lý các liên lạc giữa tất cả các máy khách, thực sự là các cửa sổ cho mỗi tiến trình chạy trên cùng một phiên.

“Bạn có thể đã nhận thấy dịch vụ ctfmon trong trình quản lý tác vụ, nó có trách nhiệm thông báo cho các ứng dụng về những thay đổi trong cách bố trí bàn phím hoặc phương thức nhập. Hạt nhân buộc các ứng dụng kết nối với dịch vụ ctfmon khi chúng khởi động, sau đó trao đổi tin nhắn với các máy khách khác và nhận thông báo từ dịch vụ “, nhà nghiên cứu giải thích.

Tavis Ormandy từ Nhóm Dự án Zero của Google đã phát hiện ra rằng vì không có kiểm soát truy cập hoặc bất kỳ loại xác thực nào được áp dụng cho tương tác này, nên bất kỳ ứng dụng nào, bất kỳ người dùng nào và thậm chí các quy trình hộp cát đều có thể:

- kết nối với phiên CTF,

- đọc và viết văn bản của bất kỳ cửa sổ nào, từ bất kỳ phiên nào khác,

- giả mạo id chủ đề của họ, id quá trình và HWND,

- giả vờ như một dịch vụ CTF, lừa các ứng dụng khác, thậm chí là các ứng dụng đặc quyền, để kết nối với nó, hoặc

- thoát khỏi hộp cát và leo thang đặc quyền.

“Không có kiểm soát truy cập trong CTF, vì vậy bạn có thể kết nối với phiên hoạt động của người dùng khác và tiếp quản bất kỳ ứng dụng nào hoặc đợi Quản trị viên đăng nhập và thỏa hiệp phiên của họ”, Ormandy giải thích trong một bài đăng trên blog được công bố hôm nay.

“Hóa ra có thể đạt được qua các phiên và vi phạm ranh giới an ninh NT trong gần hai mươi năm, và không ai để ý.”

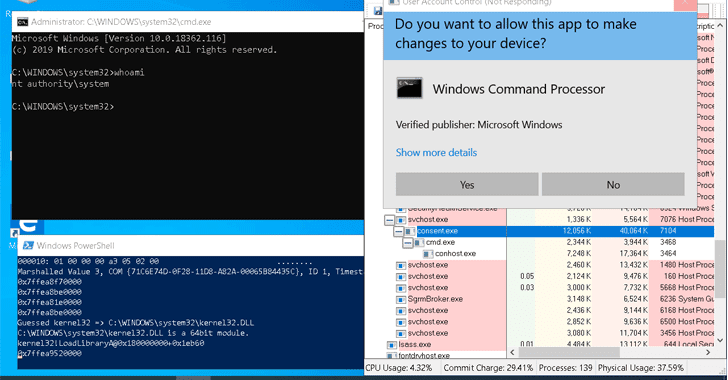

Nếu bị khai thác, điểm yếu trong giao thức CTF có thể cho phép kẻ tấn công dễ dàng bỏ qua Cách ly đặc quyền giao diện người dùng (UIPI), cho phép ngay cả một quy trình không được ưu tiên để:

- đọc văn bản nhạy cảm từ bất kỳ cửa sổ nào của các ứng dụng khác, bao gồm cả mật khẩu trong hộp thoại,

- đạt được các đặc quyền HỆ THỐNG,

- kiểm soát hộp thoại đồng ý UAC,

- gửi lệnh đến phiên giao diện điều khiển của quản trị viên hoặc

- thoát khỏi hộp cát IL / AppContainer bằng cách gửi đầu vào đến các cửa sổ không có hộp.

Ormandy cũng đã xuất bản một video bằng chứng về khái niệm chứng minh làm thế nào vấn đề có thể được khai thác để đạt được các đặc quyền HỆ THỐNG trong Windows 10.

Bên cạnh đó, giao thức CTF được báo cáo cũng chứa nhiều lỗi hỏng bộ nhớ mà theo nhà nghiên cứu, có thể được khai thác trong một cấu hình mặc định.

“Ngay cả khi không có lỗi, giao thức CTF cho phép các ứng dụng trao đổi đầu vào và đọc nội dung của nhau. Tuy nhiên, có rất nhiều lỗi giao thức cho phép kiểm soát hoàn toàn hầu hết các ứng dụng khác. Thật thú vị khi xem Microsoft quyết định hiện đại hóa như thế nào. giao thức, “Ormandy nói.Nhà nghiên cứu cũng đã phát hành một ” Công cụ khám phá CTF ” nguồn mở tùy chỉnh trên Github mà anh đã phát triển và sử dụng để khám phá nhiều vấn đề bảo mật quan trọng trong giao thức CTF của Windows.

Ormandy có trách nhiệm báo cáo phát hiện của mình cho Microsoft vào giữa tháng 5 năm nay và công bố chi tiết cho công chúng hôm nay sau khi Microsoft không giải quyết vấn đề này trong vòng 90 ngày kể từ khi được thông báo.